Bonjour,

Suite au rapport d’ AVLab en date du 4/11/2020 voici le rapport traduit en français:

0% d’infections et de fuites de données - les pirates recommandent des solutions EDR

Les statistiques historiques des sondes des fournisseurs de solutions de sécurité doivent être utilisées de différentes manières. Par exemple, vous pouvez afficher le nombre de dangers associés aux fuites. Quel type de données pourrait-il s’agir exactement? Selon les statistiques recueillies par COMODO, à la suite d’une cyberattaque, le coût moyen d’un enregistrement de base de données pour un seul utilisateur est de 148 $. Bien plus, car en moyenne 3,38 millions de dollars coûtent à l’entreprise la fuite de fichiers. En cas de violation de données, les coûts restants sont beaucoup plus élevés, oscillant autour de 4,2 millions de dollars. Il vaut la peine de répondre à la question, mon organisation est-elle capable de se remettre d’un piratage réseau et d’une fuite?

Un acheteur potentiel si «intimidé» par les cyberattaques en viendra à croire que son entreprise a vraiment besoin de protection. J’ai vraiment besoin d’elle!

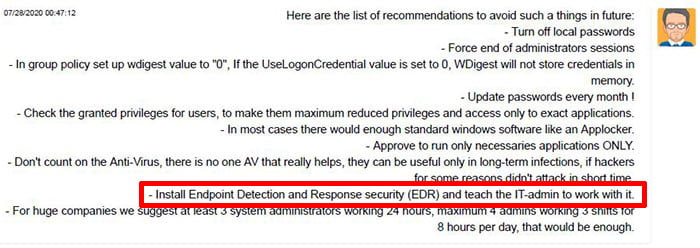

Ceci est confirmé par les pirates eux - mêmes , qui recommandent d’utiliser les solutions EDR (Endpoint Detection & Response):

Par conséquent, le problème est de choisir la bonne solution. Et l’un des meilleurs arguments à sortir de la manche dans une telle discussion est les données sur les cyberattaques, mais en combinaison avec les technologies qui ont été utilisées dans les postes de travail de protection des agents. C’est ce qu’a fait la société COMODO. Et ils l’ont très bien fait.

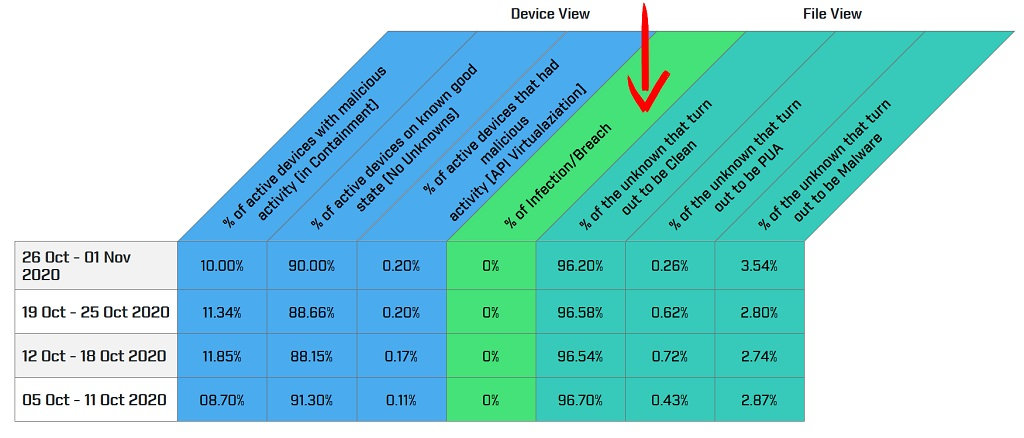

0% d’infections ou de fuites de données.

La photo ci-dessus montre la colonne la plus importante, marquée en vert avec la description “% d’infection / Brèche”. Le plus important n’est pas parce que «zéro pour cent» est là. Ces données sont une priorité en cybersécurité. Dans quelle mesure est-il important de protéger votre entreprise contre les fuites? Y a-t-il quelque chose de plus important?

Votre entreprise peut-elle saisir ZERO dans le tableau à côté de “% d’infection / violation”?

Le logiciel de COMODO a combattu tous les échantillons de logiciels malveillants, y compris les attaques ciblées, pendant plusieurs semaines. Ces données ne représentent qu’une fraction de toutes les statistiques des appareils protégés par le logiciel COMODO. Le fabricant rapporte que ses produits ont été installés sur plus de 100 millions d’appareils dans le monde. C’est beaucoup, mais en même temps cinq fois moins que le détenteur du record - Bitdefender (plus de 500 millions).

Nous avons écrit à plusieurs reprises sur la solution COMODO. L’efficacité de la protection de la version professionnelle de COMODO Advanced Endpoint Protection, ainsi que de COMODO Internet Security, est confirmée par nos tests . Nous sommes sûrs de la direction dans laquelle se dirige le constructeur, car depuis le début de l’année, depuis que nous avons réalisé le Advanced In The Wild Malware Test, la solution de COMODO pour les entreprises et pour la maison ne s’est jamais trompée. Sur plusieurs milliers d’échantillons à 0 jours!

En novembre de cette année. La dernière édition de Advanced In The Wild Malware Test est en cours. Début décembre, nous publierons les résultats, puis un résumé pour toute l’année. COMODO a de bonnes chances de recevoir un prix spécial d’AVLab pour une excellente protection à long terme.

Un fait intéressant pour les administrateurs, les équipes informatiques, les experts SOC devrait être le commentaire de M. Melih Abdulhayoglu, le fondateur de COMODO et actuellement PDG, qui nous a confirmé que la solution COMODO EDR sera open source avec un code accessible au public sur la plateforme GitHub.

Actuellement, le produit en tant que tel, en version déjà compilée ( voir comment tester une version d’essai de 3 mois ), est disponible sur la plateforme COMODO Dragon Enterprise, qui est destinée aux environnements professionnels. Dans quelques semaines, la solution sera disponible sur GitHub, mais son fonctionnement nécessitera une équipe spéciale qui s’intégrera aux logs de corrélation du produit (ex: Logstash, ELK, Kibana). Si votre entreprise ne peut pas se permettre les dépenses financières supplémentaires pour la sécurité, elle peut commencer à tester COMODO Dragon Enterprise .

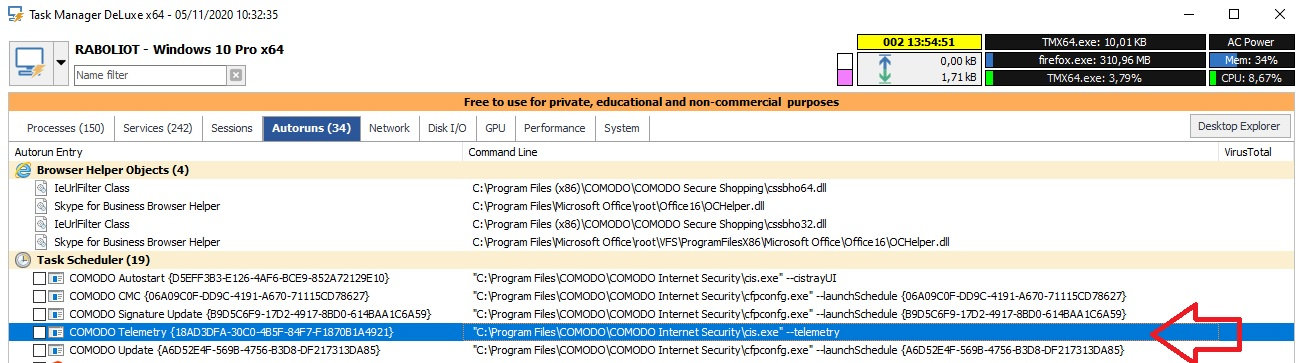

Alors que les médias rapportent chaque jour des fuites de données majeures ou mineures , ainsi que des attaques de ransomwares (maintenant utilisées pour le chantage), le marketing de COMODO a présenté une poignée des données les plus importantes qui ont été collectées à partir de leurs systèmes de télémétrie (oui, les solutions de sécurité envoient des données anonymes aux fabricants).

nb: La télémétrie est active dans Comodo Internet Security, voir image ci-dessous

ZorKas