-

POBIERZ Comodo Internet Security (np. klikając w ten odnośnik).

-

Zainstaluj program podążając za wskazówkami instalatora. Najlepiej odznaczyć chęć ustawienia strony startowej na Yahoo - niezbyt popularnej wyszukiwarki w Polsce. Zwróć uwagę na możliwość dostosowania instalowanych komponentów - zakładka KOMPONENTY (Tutaj obrazek) - możesz wykluczyć dodatkowe produkty, których nie potrzebujesz (jak Comodo Dragon - bezpieczna przeglądarka bazująca na Google Chrome i GeekBuddy - odpłatna pomoc techniczna) [zalecane=odznaczenie tych opcji].

-

Po skończonej instalacji program przeprowadzi aktualizację baz sygnatur wirusów i szybkie skanowanie - po wszystkim poprosi o ponowne uruchomienie komputera. Podążaj za wskazówkami.

-

Warto dostosować konfigurację Comodo Internet Security do swoich potrzeb. Wbrew pozorom, domyślne ustawienia zapewniają całkiem wysoki poziom ochrony - jednak modyfikując delikatnie niektóre ustawienia możemy go zwiększyć. Wybierz odpowiedni dla siebie profil:

Pozmieniałem ustawienia, chcę przywrócić je na domyślne i skorzystać z poradnika

----->[zalecane]Jestem przeciętnym użytkownikiem komputera - nie posiadam zbyt dużej wiedzy na temat sposobu działania systemu/nie chcę poświęcać zbyt dużo czasu obsłudze programu; od czasu do czasu ściągam nowe programy/przeglądam wiele różnych stron www/odbieram pocztę/korzystam z programów użytkowych i gier.

-------->Instaluje CIS mamie/tacie/babci/dziadkowi/siostrze/bratu/w szkole/bibliotece/biurze - osobie niedoświadczonej, nie mającej zbytniego pojęcia o sposobie działania systemu Windows; krozystanie z komputera opiera się na odwiedzaniu kilku stron www/portali społecznościowych/odbieraniu poczty/obsługi pakietów biurowych - rzadko lub prawie wcale instaluje nowe oprogramowanie.

------------>Jestem doświadczonym użytkownikiem - chce mieć kontrolę nad tym, co uruchamia się w systemie, co łączy się z Internetem, jestem zaznajomiony ze sposobem działania systemu Windows. [tylko dla osób, które wiedzą co robią!]

Jestem przeciętnym użytkownikiem komputera - nie posiadam zbyt dużej wiedzy na temat sposobu działania systemu/nie chcę poświęcać zbyt dużo czasu obsłudze programu; od czasu do czasu ściągam nowe programy/przeglądam wiele różnych stron www/odbieram pocztę/korzystam z programów użytkowych i gier.

-

Otwórz główne okno programu. U góry, po lewej wybierz “Zadania”.

Przejdź do zakładki “Zadania zapory sieciowej”.

-

Użyj “Ukrywanie portów”. Wybierz opcję pierwszą. (Uwaga: Niektóre programy typu klienci p2p mogą nie działać poprawnie, patrz TUTAJ).

-

W górnej, lewej części okna wybierz “Ustawienia”.

Przejdź do zakładki “Zapora sieciowa” i “Ustawienia zapory”

Odznacz:

- Nie wyświetlaj ostrzeżeń,

- Włącz ostrzeżenia Trustconnect,

Zaznacz:

- Włącz filtrowanie ruchu IPv6

- Blokuj profragmentowany ruch IP

- W oknie ustawień przejdź do “Ogólne”. Możesz tutaj odznaczyć odgrywanie dzwięku podczas ukazania się alertu oraz wyłączyć dodatkowe powiadomienia.

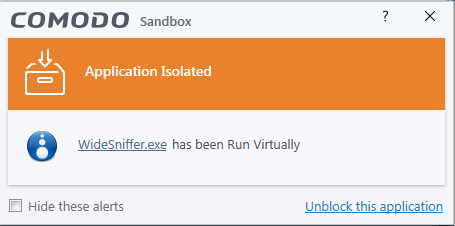

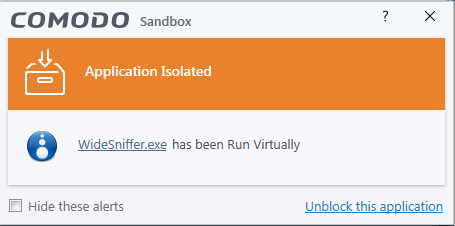

Uwaga: Może się zdarzyć, że Comodo nie rozpozna jakiejś aplikacji, która jest bezpieczna. Wyświetli wtedy taki alert:

Klikamy wtedy “Dodaj do zaufanych”, a aplikacja nie będzie już więcej uruchomiona w piaskownicy. Restartujemy aplikację.

Podczas grania warto aktywować Tryb Gry (dostępny z menu podręcznego z ikony programu w trayu).

Bezpieczne zakupy: W ustawieniach warto dodać witryny, na których wprowadzamy nasze poufne dane (dane bankowe). W ustawieniach odnajdujemy zakładkę “Bezpieczne zakupy” i dodajemy strony banków/sklepów/stron transakcyjnych, z których korzystamy. WIĘCEJ INFORMACJI

Instaluje CIS mamie/tacie/babci/dziadkowi/siostrze/bratu/w szkole/bibliotece/biurze - osobie niedoświadczonej, nie mającej zbytniego pojęcia o sposobie działania systemu Windows; krozystanie z komputera opiera się na odwiedzaniu kilku stron www/portali społecznościowych/odbieraniu poczty - rzadko lub prawie wcale instaluje nowe oprogramowanie.

Taka konfiguracja idealnie sprawdza się na komputerach biurowych czy osób kompletnie nieobeznanych w temacie, gdyż zabezpiecza system praktycznie w 100% przed infekcją (powstrzymuje wykonywanie nieznanych, niezweryfikowanych plików) jednocześnie nie wyświetlając żadnych alertów wymagających podjęcia decyzji.

-

Otwórz główne okno programu. U góry, po lewej wybierz “Zadania”.

Przejdź do zakładki “Zadania zapory sieciowej”.

-

Użyj “Ukrywanie portów”. Wybierz opcję pierwszą. (Uwaga: Niektóre programy typu klienci p2p mogą nie działać poprawnie, patrz TUTAJ).

-

W górnej, lewej części głównego okna wybierz “Ustawienia”

Odznacz:

- Włącz ostrzeżenia Trustconnect,

Zaznacz:

- Włącz filtrowanie ruchu IPv6

- Blokuj profragmentowany ruch IP

a. Przeprowadź “Ocenę bezpieczeństwa plików”. W tym celu, w głównym oknie programu wybierz “Skanuj”. Po zakończeniu procesu, zatwierdź znane Ci bezpieczne pliki jako zaufane - w tym celu przenieś je do “Zaufanych plików”.

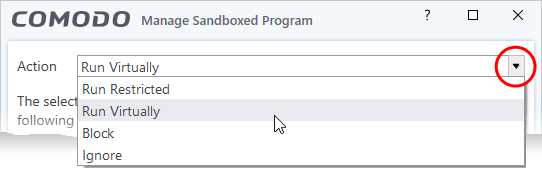

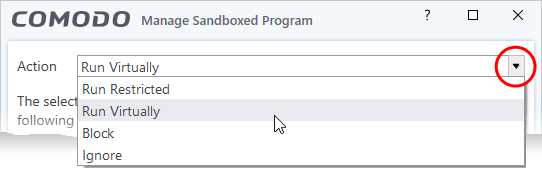

b. W oknie ustawień przejdź do “Defense +” a następnie “Automatyczna piaskownica”. Zmodyfikuj istniejące reguły. Reguła 5 i 6 - zmieniamy ich czynność na “Blokuj”.

Zatwierdź klikając OK.Takie ustawienie nie dopuści do uruchomienia się pliku, który jest niezaufany. Uwaga: Gdy występują konflikty - tj. aplikacje nie uruchamiają się - należy dodać je do zaufanych plików.

c. Opcjonalnie, aby zminimalizować ilość alertów do minimum - w ustawieniach “Ustawienia piaskownicy” zaznaczamy “Nie wyświetlaj powiadomień o podniesieniu uprawnień” i wybieramy “Blokuj” lub “Uruchom jako izolowany”.

- W oknie ustawień przejdź do “Ogólne”.

Odznacz:

- Pokazuj informacje z centrum wiadomości Comodo

- Pokazuj ekran powitalny

- Pokazuj informacje po minimalizacji procesów

- Odtwarzaj dzwięk, gdy wyświetlane jest ostrzeżenie

Bezpieczne zakupy: W ustawieniach warto dodać witryny, na których wprowadzamy nasze poufne dane (dane bankowe). W ustawieniach odnajdujemy zakładkę “Bezpieczne zakupy” i dodajemy strony banków/sklepów/stron transakcyjnych, z których korzystamy. WIĘCEJ INFORMACji

Jestem doświadczonym użytkownikiem - chce mieć kontrolę nad tym, co uruchamia się w systemie, co łączy się z Internetem, jestem zaznajomiony ze sposobem działania systemu Windows.

Generalnie, w takim wypadku, najlepiej jest przestawić konfigurację CIS na tryb proaktywny - daje to największe możliwości kontroli.

-

Otwórz główne okno programu. U góry, po lewej wybierz “Zadania”.

Przejdź do zakładki “Ustawienia” w górnej, lewej części okna głównego. Przejdź do “Ogólne” i dalej do “Konfiguracja”. Aktywuj konfigurację “COMODO - Proactive Security”. Zrestartuj system. Ta zmiana spowoduje wzmocnienie ochrony (więcej obszarów jest chronionych, zostaje włączony HIPS - i tu może pojawić się pewien konflikt, toteż patrz dalej ;)).

-

Użyj “Ukrywanie portów” (w zadaniach zapory sieciowej). Wybierz opcję pierwszą. (Uwaga: Niektóre programy typu klienci p2p mogą nie działać poprawnie, patrz TUTAJ).

-

Dostosuj ustawienia zapory sieciowej i dodatkowych modułów ochrony w zależności od Twoich potrzeb. Jeśli chcesz możesz wyłączyć HIPS (Defense + → HIPS) i jest to zalecane (ochrona ta dubluje się z automatyczną piaskownicą). Możesz zostawić włączony HIPS (jeśli lubisz wszystko kontrolować), ale powinieneś:

- wyłączysz bloker behawioralny (automatyczną piaskownicę),

- jeśli jednak chcesz zachować automatyczną piaskownicę i sprawdzanie akcji bezpiecznych procesów przez HIPS (w takim wypadku ustaw go na “Tryb paranoiczny”).*

- CIS jest tak skonfigurowany, że może wyświetlać sporo alertów. Na niektóre z nich możesz ustawić automatyczną odpowiedź - np. na alerty antywirusa (Ustawienia->Antywirus->skaner rezydentny).

*UWAGA: W tym trybie HIPS informuje o akcjach WSZYSTKICH plików - nawet tych systemowych (masa alertów!). Tryb - jak sama nazwa wskazuje - przeznaczony dla paranoików, generalnie niezalecany do normalnej pracy.

Bezpieczne zakupy: W ustawieniach warto dodać witryny, na których wprowadzamy nasze poufne dane (dane bankowe). W ustawieniach odnajdujemy zakładkę “Bezpieczne zakupy” i dodajemy strony banków/sklepów/stron transakcyjnych, z których korzystamy. WIĘCEJ INFORMACJI

Jeśli zmieniałeś wcześniej ustawienia i CIS nie działa tak jakbyś chciał, albo po prostu chcesz zacząć “od zera” i przywrócić ustawienia domyślne, postępuj według tych kroków:

- Otwórz główne okno CIS.

- U góry, po lewej kliknij “Ustawienia”.

- Z ustawień ogólych wybierz “Konfiguracja”.

- Bez względu na to, jaką obecnie konfigurację posiadasz, przełącz się na chwilę na inną np. jeśli obecnie masz aktywną “Internet Security” przełącz się na “Firewall security” NIE zapisując ustawień.

- Wróć ponownie na konfigurację, którą miałeś wcześniej

w naszym przypadku ponownie na Internet Security.

w naszym przypadku ponownie na Internet Security.

- CIS ustawiony jest teraz tak samo jak po instalacji, możesz więc przystąpić do konfigurowania go np. wg. 3 różnych profili zdefiniowanych w tym poradniku: